西门子CPU414-3PN/DP中央控制单元西门子代理商

西门子CPU414-3PN/DP中央控制单元西门子代理商

西门子CPU414-3PN/DP中央控制单元西门子代理商

西门子CPU414-3PN/DP中央控制单元西门子代理商

浔之漫智控技术有限公司西门子代理。

浔之漫智控技术有限公司主要产品有“PLC,变频器,触摸屏,模块,传感器,低压器,伺服电机,工控机”。全新原装,质量保证,保修一年,价格合理,支持技术服务!SIEMENS 可编程控制器

1、 SIMATIC S7 系列PLC:S7-200、S7-1200、S7-300、S7-400、ET-200

2、 逻辑控制模块 LOGO!230RC、230RCO、230RCL、24RC、24RCL等

3、 SITOP直流电源 24V DC 1.3A、2.5A、3A、5A、10A、20A、40A可并联.

4、HMI 触摸屏TD200 TD400C K-TP OP177 TP177,MP277 MP377,

SIEMENS 交、直流传动装置

1、 交流变频器 MICROMASTER系列:MM420、MM430、MM440、G110、G120.

MIDASTER系列:MDV

2、全数字直流调速装置 6RA23、6RA24、6RA28、6RA70、6SE70系列

SIEMENS 数控 伺服

SINUMERIK:801、802S 、802D、802D SL、810D、840D、611U、S120

“信誉第一,客户至上”是公司成立之初所确立的宗旨,在公司领导的严格要求和员工们不折不扣地贯彻执行下发展延续至今。“假一罚十”一直是我公司的主动承诺。

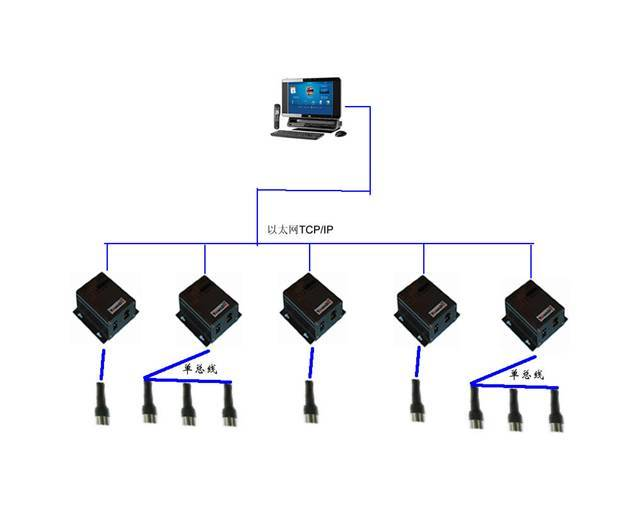

工业以太网的地址如何获取

1. MAC地址洪阳设备

在0SI(开放系统互连)7层网络协议参考模型中,第2层(数据链路层)由MAC(Media Access Control,媒体访问控制)子层和LLC(逻辑链路控制)子层组成。

MAC地址也叫物理地址、硬件地址或链路地址。MAC地址是识别LAN(局域网)节点的标识,即以太网接口设备的物理地址。它通常由设备生产厂家写入EEPROM或闪存芯片,在传输数据时,用MAC地址标识发送和接收数据的主机的地址。在网络底层的物理传输过程中,通过MAC地址来识别主机。MAC地址是48位二进制数,通常分为6段(6B),一般用十六进制数表示,例如00-05-BA-CE-07-0C。其中的前6位十六进制数是网络硬件制造商的编号,它由IEEE(电气与电子工程师协会)分配,后6位十六进制数代表该制造商制造的某个网络产品(例如网卡)的系列号。形象地说,MAC地址就像我们的身份证号码,具有全球唯一性。

在Windows XP中,执行菜单命令“开始”→“运行”,在出现的“运行”对话框中输入“CMD”后按(Enter)键,在出现的DOS窗口中输入命令行“ipconfig/all”后按《Enter)键,将显示出计算机网卡的物理地址(即MAC地址)、IP地址和子网掩码等。

MAC地址是以太网包头的组成部分,以太网交换机根据以太网包头中的MAC源地址和 MAC 目的地址实现包的交换和传递。如果使用 ISO 协议,必须输入模块的 MAC 地址。

可以通过下载组态信息,修改SIMATIC以太网CP模块的MAC地址。

2. IP地址

为了使信息能在以太网上准确快捷地传送到目的地,连接到以太网的每台计算机必须拥有一个唯一的地址。为每台计算机指定的地址称为IP地址。

IP地址由32位二进制数(4B)组成,是Internet(网际)协议地址,每个Internet包必须有IP地址,每个Internet服务提供商(ISP)必须向有关组织申请一组IP地址,一般是动态分配给其用户,用户也可以根据接入方式向ISP申请一个IP地址。

IP地址通常用十进制数表示,用小数点分隔,例如192.168.0.117。

同一个IP地址可以使用具有不同MAC地址的网卡,更换网卡后可以使用原来的IP 地址。

3. 子网掩码

子网掩码(Subnet mask)是一个32位地址,用于将网络划分为一些小的子网。IP 地址由子网地址和子网内的节点地址组成,子网掩码用于将这两个地址分开。由子网掩码确定的两个IP地址段分别用于寻址子网IP和节点IP。二进制的子网掩码的高位应是连续的1,低位应是连续的0。以子网掩码255.255.255.0为例,其高24位二进制数为1,表示IP地址中的网络标识(类似于长途电话的地区号)为24位低8位二进制数为0,表示子网内节点的标识(类似于长途电话的电话号)为8位。IP 地址和子网掩码进行“与”逻辑运算,得到子网地址。IP地址和子网掩码取反后得到的0.0.255进行“与”逻辑运算,得到节点地址。

一位大神破解西门子1200的思路

联系方式

- 地址:上海松江 上海市松江区石湖荡镇塔汇路755弄29号1幢一层A区213室

- 邮编:201600

- 联系电话:未提供

- 经理:吴悦

- 手机:19514718569

- QQ:2810544350

- Email:2810544350@qq.com